Klocwork是一(yī)款現代化的(de)C/C++/Java/JS/C#代碼質量靜态檢測工具,利用領先的(de)深度數據流分析技術,靜态地(dì)跨類、跨文件地(dì)查找軟件運行時缺陷、錯誤和(hé)安全漏洞,并準确定位錯誤發生的(de)代碼堆棧路徑。結合對代碼的(de)編寫規範、安全性和(hé)結構等問題的(de)檢測,Klocwork從項目的(de)早期開始就能快速提高(gāo)代碼質量。Klocwork支持包括瀑布、敏捷、DevOps/DevSecOps等多種開發模式,符合常見的(de)研發标準的(de)要求。Klocwork可(kě)以與軟件開發和(hé)測試過程無縫集成,并覆蓋整個研發流程,分析過程可(kě)以定時或者按需完全自(zì)動化地(dì)在Klocwork Server端完成,然後将測試結果實時發布給使用團隊,所有的(de)測試結果、質量趨勢和(hé)修複情況都可(kě)以在Klocwork的(de)報告平台上進行查看和(hé)跟蹤。

Klocwork适用于各種規模大小的(de)應用程序,支持百萬行甚至千萬行代碼的(de)大型項目,分析速度快,準确率高(gāo),使用方便。憑借這些方面的(de)顯著優勢,Klocwork已經成為(wèi)諸如(rú)國防軍工、航空航天、通訊、電力電子(zǐ)、汽車電子(zǐ)和(hé)能源等行業廣泛使用的(de)靜态分析工具。

核心價值

-

自(zì)動查找代碼缺陷,快速提升軟件質量

-

靜态掃描軟件安全漏洞,提高(gāo)軟件安全性

-

編碼規則分析保證代碼風格的(de)統一(yī)性

-

加快開發速度,無縫集成到研發流程

-

由點及面覆蓋大規模團隊化應用

-

适用大規模代碼檢測

-

顯著降低(dī)人工代碼走查的(de)工作量

優勢和(hé)亮(liàng)點

-

Klocwork支持自(zì)動化掃描1000多種代碼缺陷,包括空指針、資源及內(nèi)存洩漏、未捕獲的(de)異常、除零等,全面檢測代碼質量問題

-

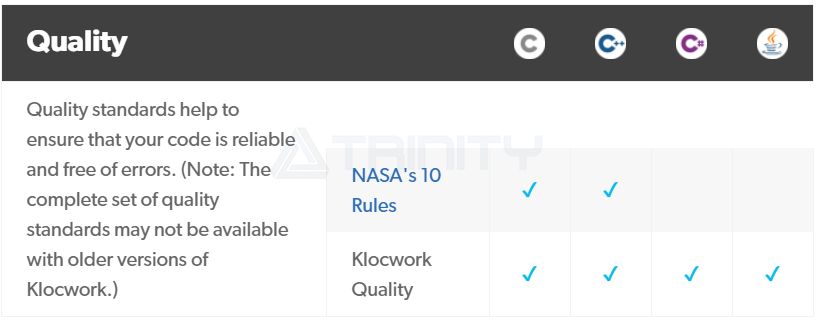

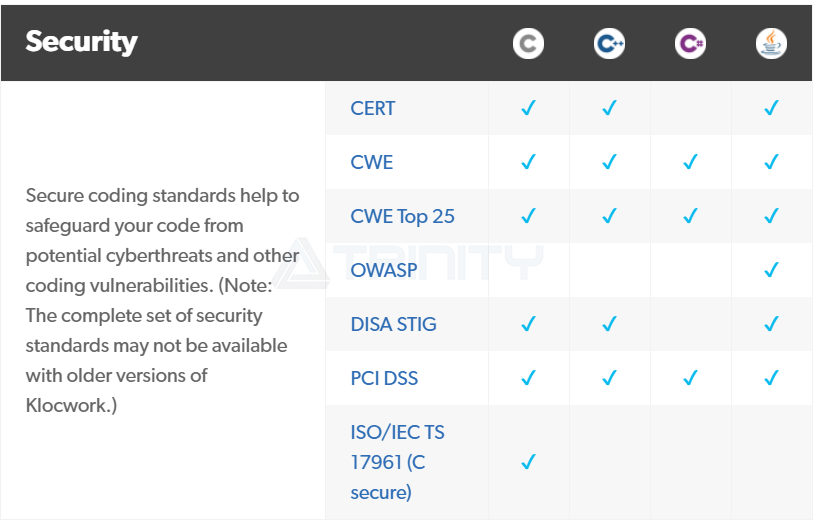

Klocwork提供全面的(de)安全規則掃描能力,支持CWE, OWASP, CERT, PCI DSS, DISA STIG, 和(hé)ISO/IEC TS 17961等标準深度數據流分析能力強、準确率高(gāo)、漏報率低(dī)

-

支持對規則的(de)自(zì)定義和(hé)啓用/禁用/抑制

-

Klocwork通過集成第三方商用解析器原生支持超過50種常用編譯開發環境

-

支持與CI/CD工具和(hé)集成,完美符合DevOps/DevSecOps等快節奏開發模式

-

現代化的(de)B/S+C/S部署方式,更便于團隊化部署和(hé)擴展

-

Klocwork支持靜态檢測軟件應用的(de)安全漏洞,包括SQL注入、被污染的(de)數據、緩存溢出、弱代碼實現及其它多種常見應用安全漏洞

-

Klocwork支持百萬行甚至千萬行以上的(de)代碼靜态分析,分析速度快

-

全面支持多種開發語言,包括各種主流标準或版本的(de)C/C++, Java, JS和(hé)C#等

-

Klocwork提供豐富的(de)第三方集成,支持常用的(de)IDE,如(rú)Eclipse, Visual Studio, IntelilJ Idea等

-

Klocwork以代碼缺陷分析和(hé)安全漏洞檢測為(wèi)核心,同時提供編碼規則和(hé)代碼結構檢測的(de)功能,滿足各種場景需要

-

Klocwork提供多樣的(de)報告和(hé)儀表闆便于項目管理(lǐ)和(hé)測試結果追蹤

主要功能

-

軟件質量缺陷檢測

-

安全漏洞掃描

-

編碼規則掃描

-

規則定制

-

支持DevOps

-

團隊部署和(hé)報告

-

認證和(hé)鑒定

-

軟件質量缺陷檢測

軟件質量缺陷檢測 Klocwork利用其領先的(de)深度數據流分析功能,可(kě)以對C/C++/Java/JS/C#軟件的(de)常見錯誤、質量缺陷和(hé)風險代碼進行檢測,跨類、跨文件地(dì)查找問題發生點,并顯示完整的(de)堆棧路徑。Klocwork支持查找的(de)錯誤類型包括空指針、數組越界、內(nèi)存和(hé)資源洩漏,未初始化訪問、死鎖、未捕獲的(de)異常、除零、不可(kě)達代碼等常見錯誤類型,可(kě)以細分為(wèi)1000多項檢查項。Klocwork支持百萬行甚至千萬行以上的(de)軟件的(de)靜态分析,分析速度快、準确率高(gāo)、漏報少。Klocwork讓研發團隊在開發初期就能盡早發現代碼中的(de)潛在質量缺陷,即所謂的(de)“左移”,以此提高(gāo)靜态分析工具的(de)采用率,并縮短(duǎn)了項目測試周期,顯著降低(dī)了後期修複缺陷的(de)成本。

-

安全漏洞掃描

安全漏洞掃描 Klocwork的(de)數據流分析引擎可(kě)以對軟件的(de)安全編碼規範和(hé)漏洞進行全面掃描,覆蓋CWE, OWASP, CERT, PCI DSS, DISA STIG, 和(hé)ISO/IEC TS 17961等安全标準,有效地(dì)保證軟件系統的(de)安全性。Klocwork所支持檢測的(de)安全漏洞類型包括SQL注入、跨站腳本、污染數據、不安全的(de)代碼等常見的(de)軟件應用安全漏洞。Klocwork的(de)安全漏洞掃描功能支持C/C++, Java, JS和(hé)C#多種語言開發的(de)應用程序。使用Klocwork的(de)安全漏洞掃描功能,可(kě)以滿足包括汽車網絡安全、金融銀行業、政府公共事業等信息安全關鍵性領域的(de)安全合規審計要求。

-

編碼規則掃描

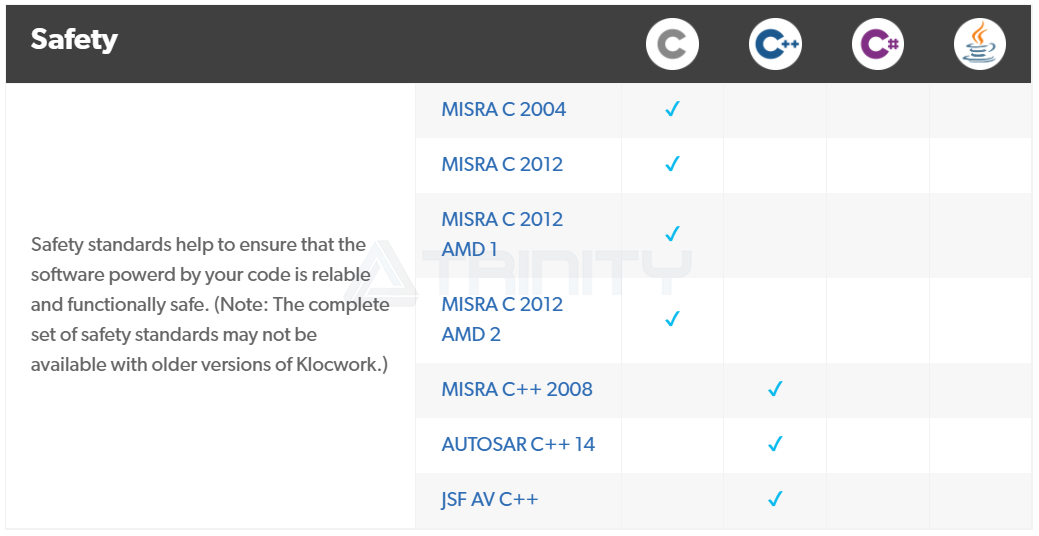

編碼規則掃描 Klocwork內(nèi)建了多種常見的(de)為(wèi)了保證軟件質量的(de)通用編碼規則集,如(rú)MISRA C/C++, AutoSAR C++14, JSF AV C++等。使用Klocwork對代碼進行編碼規範檢測,一(yī)方面是為(wèi)了滿足相關行業合規或代碼走查的(de)需要,另一(yī)方面可(kě)以對常出現的(de)代碼質量缺陷進行預防,即在每行代碼開發初期就可(kě)以通過最佳實踐的(de)編程規範來避免危險的(de)、不安全的(de)、或不合理(lǐ)的(de)代碼出現,從源頭上保證代碼的(de)質量。

-

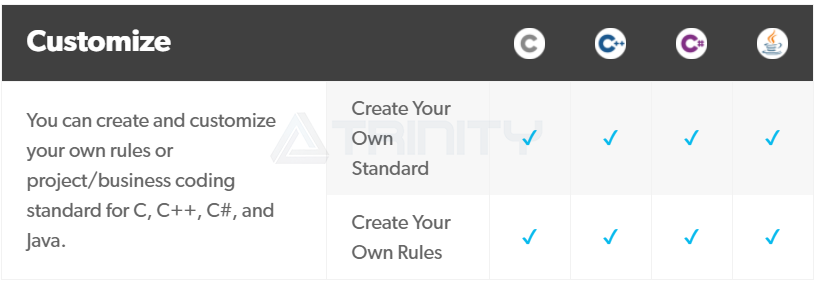

規則定制

規則定制 Klocwork支持用戶根據自(zì)身的(de)需求定制靜态分析規則。基于Klocwork提供的(de)定制接口,用戶可(kě)以創建符合企業現有開發準則的(de)靜态分析規則集,以實現用自(zì)動化的(de)方式替代原本人工完成的(de)代碼走查工作,加快了産品研發速度。Klocwork所提供的(de)圖形化規則自(zì)定義工具操作簡便,保證了實施的(de)效率。Klocwork規則定制的(de)功能适用于C/C++, Java, C#等多種開發語言。

-

支持DevOps

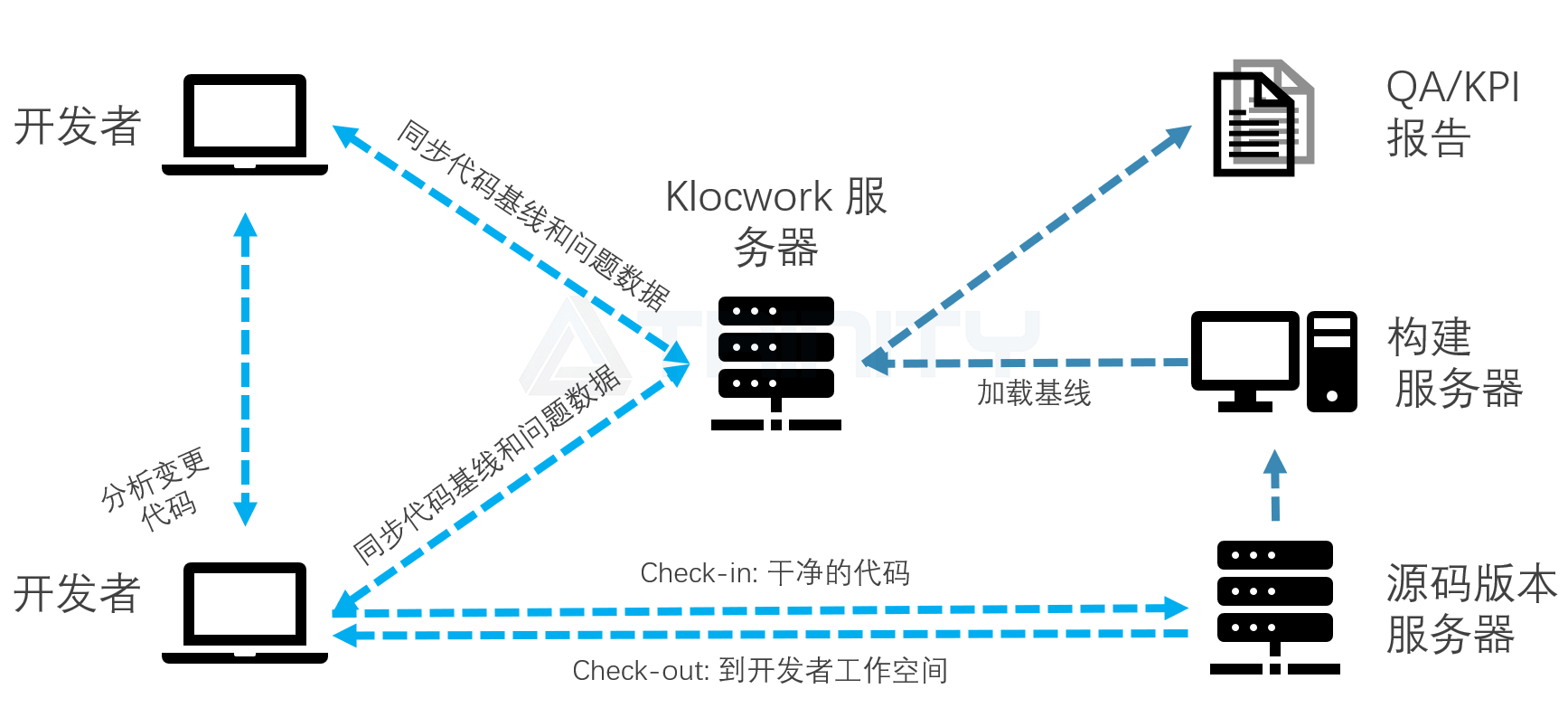

支持DevOps Klocwork提供豐富的(de)功能來滿足DevOps/DevSecOps對開發流程快速叠代的(de)要求。Klocwork從誕生之初就是按照持續集成(CI)和(hé)持續交付(CD)的(de)理(lǐ)念進行設計開發的(de)。Klocwork支持與Jenkins等CI/CD系統的(de)插件集成,将對代碼的(de)靜态分析無縫集成到日常持續集成的(de)流程中,大大降低(dī)了靜态分析工具實施的(de)難度。Klocwork支持差異化分析,即使用來自(zì) Klocwork Server 的(de)系統上下文數據,可(kě)以隻分析發生變化的(de)文件,同時還提供差異分析結果,就好像整個系統都被分析過一(yī)樣,從而顯著縮短(duǎn)每次靜态分析的(de)時間。另外,Klocwork還提供完整的(de)RESTAPI和(hé)XML/JSON/PDF格式的(de)數據接口,并可(kě)以在雲容器和(hé)雲構建系統中運行,支持按需配置,從而提供了使用內(nèi)部或外部雲服務分析的(de)最大靈活度和(hé)便利。Klocwork對DevOps的(de)支持實現了更早地(dì)對每一(yī)行代碼進行檢測,并利用其評審/注釋、任務跟蹤和(hé)質量趨勢分析等功能保證測試結果被能及時地(dì)修複。

-

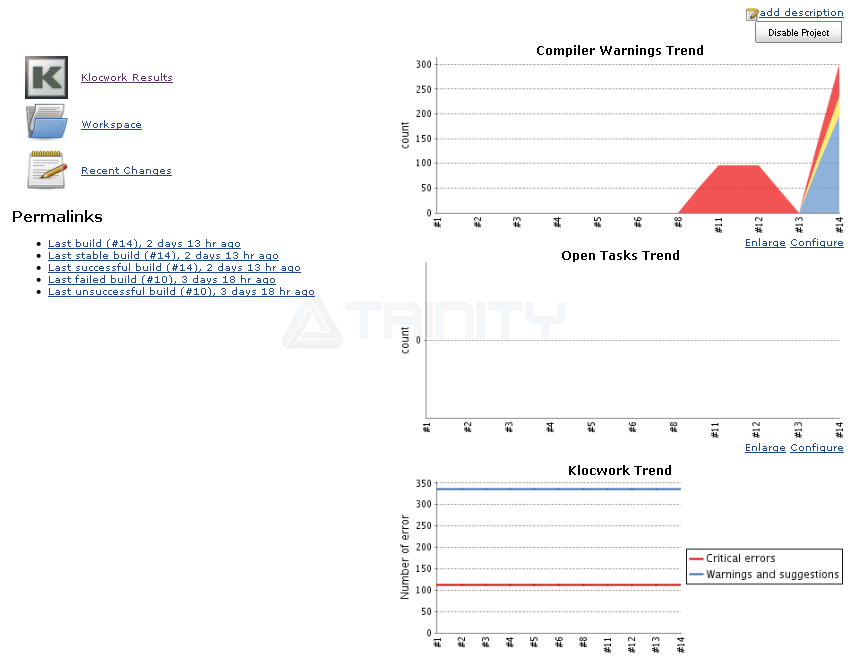

團隊部署和(hé)報告

團隊部署和(hé)報告 Klocwork支持大規模的(de)團隊協作和(hé)部署,集成了代碼版本服務器、構建服務器、開發者桌面和(hé)Klocwork報告平台,形成一(yī)套完整的(de)代碼靜态分析和(hé)質量管理(lǐ)平台方案。Klocwork提供豐富的(de)報告和(hé)儀表闆,Klocwork Portal儀表闆集中存儲整個組織中代碼庫的(de)分析數據、趨勢、靜态度量和(hé)分析配置,用戶可(kě)以通過Web浏覽器訪問。Klocwork的(de)儀表闆支持高(gāo)度定制化,使開發人員、主管和(hé)其他利益相關者能夠:1)定義全局的(de)或面向項目的(de)QA,安全目标和(hé)規則配置;2)控制訪問權限和(hé)審批流程;3)查看趨勢圖和(hé)度量數據以掌握項目質量、進度和(hé)預測情況;4)生成合規性和(hé)安全性報告;5)根據嚴重性、位置和(hé)生命周期對Klocwork所檢測出的(de)缺陷進行優先級排序;6)将新問題與曆史遺留代碼區分開來查看和(hé)管理(lǐ);7)将積壓問題推送到變更控制系統;8)将Helix QAC分析結果導入并集成到Klocwork SAC,以便在單個儀表闆中查看和(hé)管理(lǐ)綜合分析結果。

-

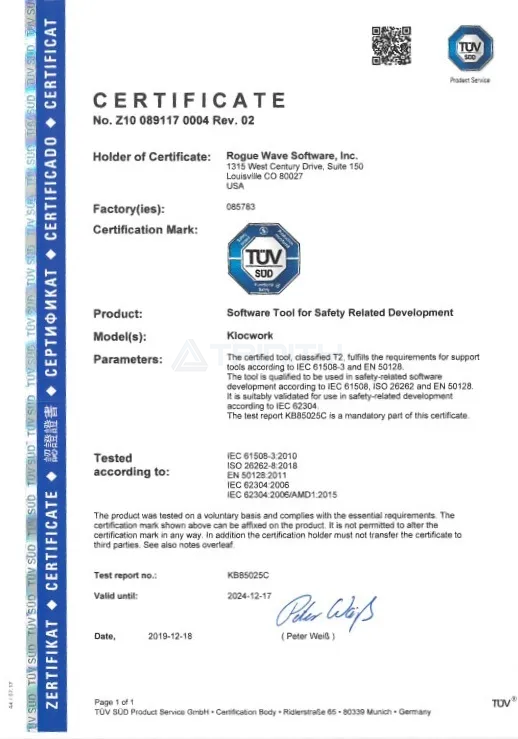

認證和(hé)鑒定

認證和(hé)鑒定 Klocwork通過了國際權威的(de)第三方機構TÜV SÜD針對多種行業标準的(de)認證和(hé)鑒定,包括IEC 61508, ISO 26262, EN 50128, IEC 60880和(hé) IEC 62304等,可(kě)以為(wèi)用戶提供工具認證證書和(hé)安全手冊,無需用戶再自(zì)行對工具進行鑒定。Klocwork還支持對DO-178B/C适航标準的(de)支持,并可(kě)以按DO-330标準提供工具的(de)完整适航鑒定包。Klocwork的(de)認證會随着産品的(de)版本叠代不斷地(dì)被更新,保證所有的(de)用戶都能及時獲取到最新版本的(de)認證報告。

支持的(de)環境

Klocwork所支持的(de)安裝平台

Windows/Linux/Solaris的(de)主機操作系統的(de)主流版本

Klocwork所支持的(de)C/C++編譯器系列

Analog Devices Blackfin and TigerSHARC | Microtec |

Archelon | Microware Ultra C for OS-9 |

ARM CC | Mono Headset SDK |

CADUL C for Intel 80X86 | Motorola DSP563 |

CEVA (NVIDIA) | Nintendo Cafe Platform |

Clang | Nvidia CUDA |

CodeWarrior Freescale S12 | NXP StarCore Freescale |

Compiler caching tools | Panasonic MN101E/ MN101L |

CodeWarrior Freescale S12 | Cosmic |

Paradigm | Embarcadero |

Plan 9 | Fujitsu FR |

QNX qcc | GNU |

Renesas | IAR Renesas R32C |

GNU | Renesas |

Green Hills | Rowley Crossworks |

Hexagon Tools | Sony Orbis Clang PS4 |

HI-CROSS+ Motorola HC16 | Sony SN Systems PS2, PS3 and PSVita |

HI-TECH C | Sun Studio |

Hitachi ch38 | Synopsys ARC MetaWare |

HiveCC | Target Chess |

IAR | Tasking |

IBM XL | Tensilica Xtensa |

ImageCraft AVR | TI ARP32 |

Intel iC-386 | TI msp430 |

Keil CA51, C166 and C251 | TI tms32 |

Marvell | TriMedia tmcc |

MetaWare | Watcom |

Metrowerks CodeWarrior | WinAVR |

Microchip MPLAB | Wind River Diab / GCC |

Microsoft Visual Studio | ZiLOG eZ80 |

相關資源

-

白皮書

-

博客

-

新聞資訊

-

修複和(hé)預防Bug的(de)成本量化對比_白皮書

點擊下載

-

選擇Fortify靜态代碼分析工具作為(wèi)您的(de)下一(yī)個SAST工具是正确的(de)嗎?

查看更多

-

醫療器械安全最佳實踐

查看更多

-

車載信息娛樂(yuè)系統的(de)網絡安全考慮

查看更多

-

開發人員使用Klocwork實現軟件安全的(de)5大原因

查看更多

-

什麽是遺留代碼:有效地(dì)處理(lǐ)遺留代碼的(de)8個小貼士

查看更多

-

靜态代碼分析是如(rú)何工作的(de)

查看更多

-

什麽是JSF AV C++編碼規範?

查看更多

-

GitLab SAST:如(rú)何将Klocwork與GitLab一(yī)起使用

查看更多

-

什麽是圈複雜度?

查看更多

-

什麽是誤報?如(rú)何識别誤報和(hé)漏報

查看更多

-

如(rú)何在Perforce靜态代碼分析工具中生成合規報告

查看更多

-

什麽是CVE?常見漏洞和(hé)暴露列表概述

查看更多

-

Docker容器使用指南:如(rú)何将Klocwork作為(wèi)一(yī)個容器創建和(hé)運行

查看更多

-

如(rú)何将Klocwork與Incredibuild一(yī)起使用來提高(gāo)DevOps生産效率

查看更多

-

安全最佳實踐+Klocwork

查看更多

-

Log4Shell是什麽?從Log4j漏洞說起

查看更多

RELATED RESOURCES